En este video ponemos a prueba la tecnología ejecutando Ransomware.

Kryptic.doc es un Ransomware nuevo, justo el tipo de amenaza que suele sobrepasar a los antivirus tanto tradicionales como next-gen.

Una vez intentamos ejecutarlo, Comodo lo lleva al contenedor aislado. Allí podemos ver en detalle qué hace.

Podemos ver que Comodo analiza paso a paso las acciones ejecutadas por la aplicación y las conexiones que establece.

Mientras está en el contenedor, el componente de antivirus next-gen ya ha determinado, con base en su comportamiento, que se trata de una amenaza, pero le ordenamos ignorarlo para continuar el análisis.

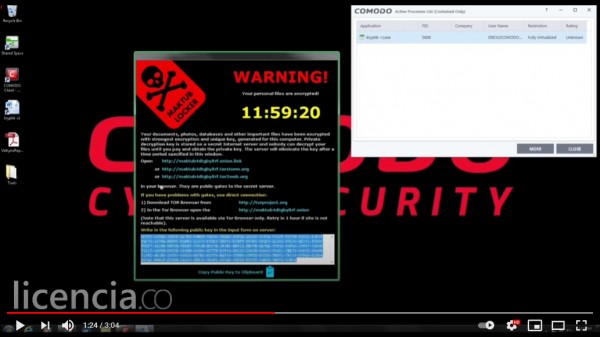

Luego, podemos ver cómo el Ransomware empieza a encriptar los archivos señuelo dentro del contenedor, obviamente esto no pone en riesgo los verdaderos archivos del usuario.

Creyendo que ha logrado su cometido, el Ransomware nos muestra la tan temida nota de rescate. Obviamente no puede darse cuenta de que ha caído en nuestra trampa. La nota se muestra dentro de un marco verde, que nos sirve para saber que está dentro del contenedor, y no en el sistema real.

Podemos ver cómo el Ransomware ha cifrado los archivos señuelo, mientras los archivos reales permanecen a salvo.

Para terminar con nuestra prueba reseteamos el contenedor, esto elimina al instante el entorno de prueba y los archivos señuelo.

Esta vista en la consola le permite al administrador del sistema enviar directamente la muestra al Sandbox cloud para análisis exhaustivo. Como era de esperar el Sandbox conluye que se trata de Ransomware.

Impresionante, verdad?

Ahora explicamos cuál es la idea de esta tecnología, de modo que ustedes puedan entender por qué es tan efectiva.

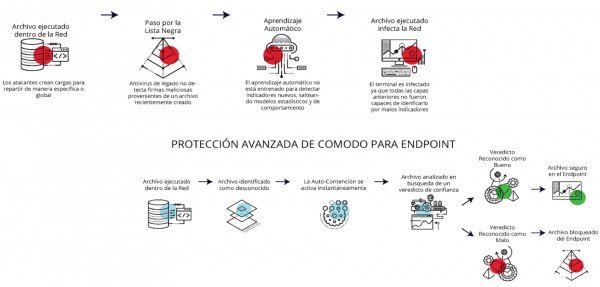

Primero explicamos cómo operan tanto los antivirus tradicionales como los llamados next-gen o de siguiente generación.

Antivirus tradicionales y los llamados next-gen

- Una vez un archivo logra llegar al dispositivo, los sistema antivirus tradicionales lo comparan de varias maneras contra sus bases de datos. La mayoría lo compara contra “firmas” de malware ya conocido, otros se dedican a estudiar sus características para ver si se parece a algo que ya haya sido detectado antes. Si en su red tiene un antivirus tradicional, esta es su única defensa y al sobrepasarla el malware infectará su dispositivo.

- Si tiene un antivirus Next-Gen se hará una comprobación basada en modelos estadísticos y patrones de comportamiento de malware ya conocido. Si este malware en particular es nuevo y no se comporta como otros en el pasado, su antivirus no va a detectarlo y por tanto su dispositivo será infectado.

Cómo funciona Comodo.

- Una vez un archivo logra llegar al dispositivo Comodo lo clasifica en una de 3 categorías: Conocido, Malicioso o Desconocido. En este caso es un archivo nuevo, por tanto es desconocido.

- Comodo activa la contención inmediatamente, llevando el archivo a un entorno aislado en donde puede ser ejecutado y analizado sin riesgos. Todo esto ocurre automáticamente, sin demoras o molestas para los usuarios.

- El análisis detallado le permite a Comodo saber si las acciones ejecutadas dentro del contenedor son maliciosas o no. En pocos casos el análisis automático no basta y la muestra es enviada a los laboratorios para análisis manual. Mientras tanto, la muestra permanece en el contenedor. Una vez se tiene un veredicto (automático o manual) Comodo puede permitirle al archivo la ejecución fuera del contenedor (si ahora el archivo es confiable) o negarla definitivamente si se determinó que es malicioso.

Ya que todos los archivos, sin excepción, son tratados de la misma forma, Comodo es capaz de contener el 100% de las amenazas.